Вот краткий заголовок для новости на русском языке: Хакеры КНДР украли криптовалюты на $6,75 млрд за девять лет

Вот перефразированный текст новости на русском языке:

Хакерские группировки, связанные с Северной Кореей, превратили кражу криптовалют в крупную государственную операцию. У них есть собственная система для отмывания денег и сеть IT-агентов. К такому выводу пришли эксперты компании CertiK.

По данным исследователей, с 2017 по начало 2026 года северокорейские хакеры украли цифровые активы на сумму более 6,7 миллиарда долларов в ходе 263 атак. Реальный ущерб, вероятно, еще больше, так как в статистику не вошли сотни мелких краж у частных лиц и проектов в первые годы существования криптоиндустрии.

Только в 2025 году ущерб от действий хакеров из КНДР составил 2,06 миллиарда долларов — это около 60% от всех потерь криптоотрасли за год. При этом на их долю пришлось лишь 12% от общего числа инцидентов.

Как изменилась тактика хакеров

В CertiK отметили, что северокорейские группы перешли от хаотичных атак к профессиональным операциям с четким распределением обязанностей. Одни подразделения занимаются социальной инженерией, другие — взломом инфраструктуры, а отмыванием денег занимаются отдельные специалисты.

Аналитики выделили несколько этапов эволюции атак:

1. Горячие кошельки бирж (2017–2019) — из-за слабой защиты хакерам не требовалось много ресурсов (примеры: Bithumb, Coincheck).

2. DeFi-протоколы и кроссчейн-мосты (2020–2023) — стали более уязвимыми после того, как централизованные платформы усилили защиту (примеры: Ronin Bridge, Harmony Horizon).

3. Цепочки поставок (2024–2026) — вместо прямых атак на биржи хакеры начали взламывать сторонних поставщиков услуг. Самый громкий случай — кража 1,5 миллиарда долларов у Bybit через взлом продукта Safe.

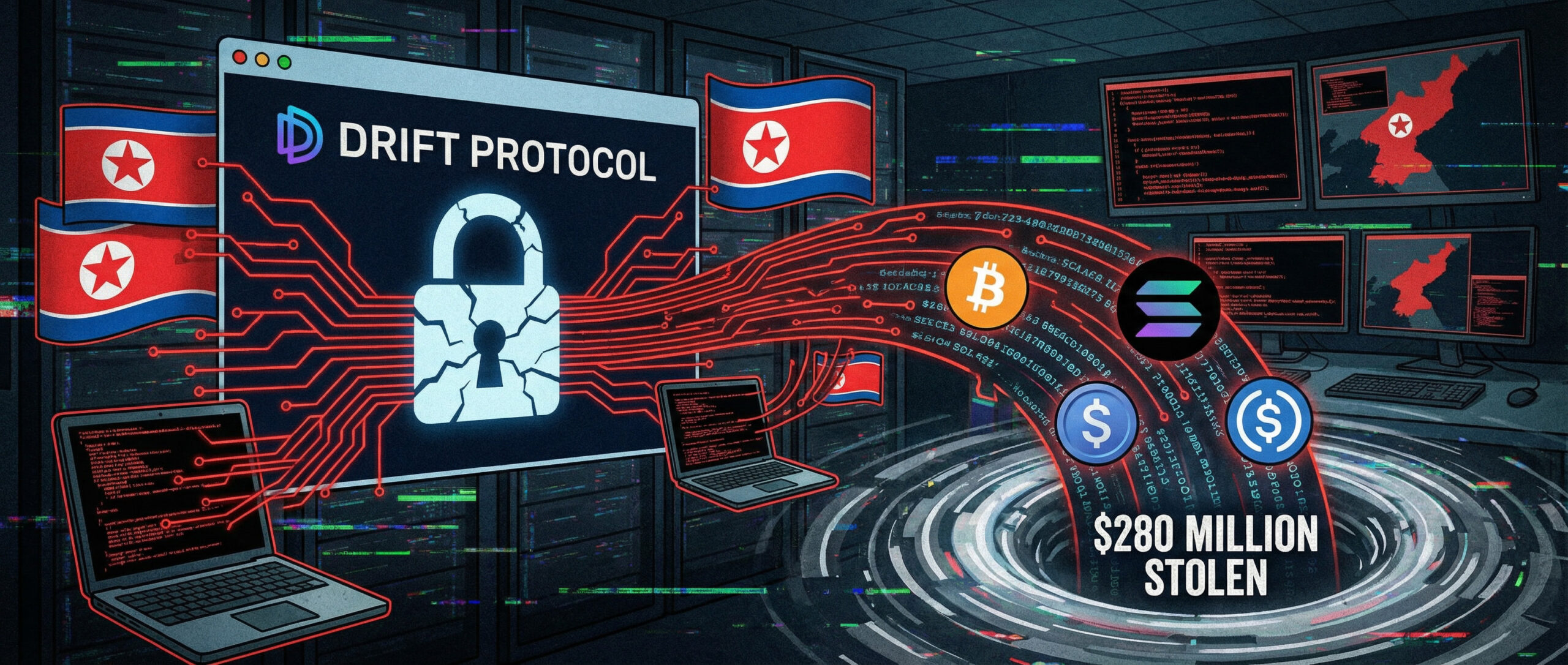

4. Физическое проникновение (с 2025 года) — атаки сочетают социальную инженерию, внедрение IT-агентов в криптокомпании, контакты под видом венчурных инвесторов и технические методы (пример: Drift Protocol с ущербом 280 миллионов долларов).

Как отмывают украденные активы

После крупнейшего взлома Bybit на 1,5 миллиарда долларов, который связывают с группой Lazarus, хакеры конвертировали около 86% украденного Ethereum в биткоин меньше чем за месяц.

Для заметания следов они использовали:

— быстрые переводы между разными блокчейнами (chain hopping);

— кроссчейн-мосты;

— криптомиксеры;

— внебиржевых брокеров;

— подпольные банковские сети в Азии.

Эксперты подчеркнули, что инфраструктура для отмывания денег стала для хакеров не менее важной, чем сами атаки.

«Армия IT-работников»

Отдельную угрозу представляют северокорейские IT-специалисты, которые под видом удаленных сотрудников устраиваются в западные компании. Такие агенты могут:

— получать доступ к внутренним системам;

— участвовать в разработке кода;

— внедрять вредоносные компоненты;

— собирать данные для будущих атак.

В некоторых случаях для прохождения собеседований они используют ИИ-инструменты и дипфейки.

Напомним, что МИД КНДР отверг обвинения в причастности к кражам криптовалют, назвав их «абсурдной клеветой» и «политическим инструментом» США.