Все новости крипты

в одном месте!

Больше не нужно искать — необходимые

обучающие материалы и подсказки всегда под рукой

Больше не нужно искать — необходимые

обучающие материалы и подсказки всегда под рукой

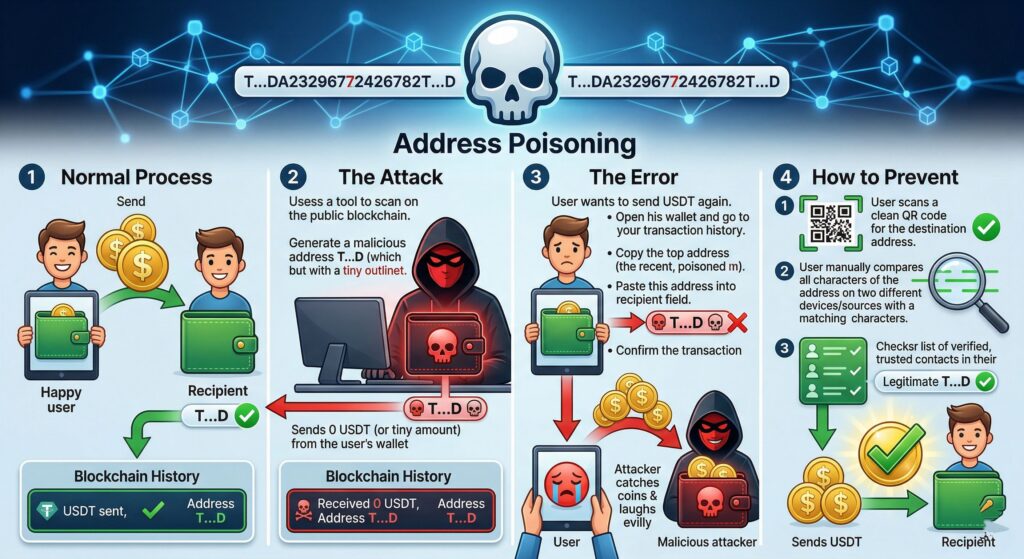

Вы делаете перевод USDT. Не первый раз — маршрут знакомый, получатель тот же. Открываете историю транзакций, находите нужный адрес, копируете, подтверждаете. Деньги уходят — только не туда. Получатель их не видел. Блокчейн подтвердил транзакцию. Вернуть невозможно.

Это не взлом. Это не вирус. Это не ошибка сети. Это address poisoning — одна из самых изощрённых мошеннических схем в криптовалюте, которая работает исключительно на невнимательности. На вашей привычке узнавать адрес по первым и последним символам. На том, что история транзакций кажется надёжным источником.

В 2026 году эта схема упоминается в отчёте Министерства финансов США как актуальная угроза, Trust Wallet в марте того же года запустил специальную защиту от таких атак в реальном времени — и это не случайность. Address poisoning стал массовой практикой, о которой должен знать каждый, кто переводит USDT или другие токены.

Address poisoning (в буквальном переводе — «отравление адреса») — это мошенническая схема, при которой злоумышленник намеренно «загрязняет» историю транзакций жертвы. Он подбрасывает туда поддельный адрес, похожий на тот, которым жертва пользуется регулярно. Цель одна: чтобы при следующем переводе вы скопировали именно этот — чужой — адрес.

Схема устроена так:

И в этом — вся жестокость схемы. Блокчейн здесь ни при чём. Адрес кошелька — публичный, виден всем, и именно это открытость используется против вас. Транзакция подтверждается легально. Мошенник получает ваши деньги абсолютно «законно» с точки зрения протокола.

Определение, которое даёт Treasury США, звучит так: lookalike-адрес специально создаётся для «отравления» истории транзакций жертвы, чтобы та по ошибке отправила токены не тому адресату. Именно слово «отравление» передаёт суть: настоящий адрес остался в истории, но рядом с ним появился яд.

Это не абстрактная угроза. Разберём схему по шагам — так, как её реализует мошенник на практике.

Все транзакции в блокчейне публичны. Любой желающий может зайти в TRONSCAN, Etherscan или любой другой обозреватель и посмотреть историю переводов конкретного адреса. Мошенник видит: с вашего адреса регулярно уходит USDT на определённый адрес получателя. Паттерн зафиксирован.

Это технически сложная, но вполне реализуемая задача. С помощью специальных инструментов для генерации vanity-адресов злоумышленник создаёт кошелёк, у которого:

Пример (условный):

TQn8vyz...Kf3aR9c...bJa7pQ2TQn8vyz...Xx9mC4k...bJa7pQ2На мобильном экране, где адрес обрезан до первых и последних 6–8 символов, разницы не заметно. В ускоренном режиме «знакомый адрес» — не заметно.

Мошеннику нужно одно: чтобы его адрес появился в вашей истории транзакций — рядом с настоящим адресом получателя. Для этого он отправляет с поддельного адреса нулевую транзакцию (0 USDT, 0 токенов) или ничтожно мелкую сумму на ваш кошелёк. Стоит это копейки. Зато цель достигнута: в вашей истории теперь есть поддельный адрес, который выглядит как настоящий.

Вам нужно снова перевести USDT тому же получателю. Вы открываете историю — видите два похожих адреса. Привычка говорит: «вот же он». Вы копируете. Подтверждаете. Деньги уходят на адрес мошенника.

Транзакция подтверждена. Необратима. Это — address poisoning в действии.

USDT — самый популярный стейблкоин для повторяющихся переводов. Именно поэтому он — главная мишень в схемах с отравлением адресов.

Несколько факторов, которые делают USDT-переводы особенно уязвимыми:

1. Повторяемость маршрутов. USDT часто переводят «по накатанной» — между своими кошельками, партнёрам, на биржу. Привычка — главный враг внимательности.

2. Давление времени. Переводы USDT нередко делаются срочно: нужно пополнить биржу, рассчитаться с контрагентом, вывести средства. В спешке адрес «узнаётся» по привычным символам, а не проверяется полностью.

3. Перегруженность вниманием. Пользователь и так следит за сетью (TRC20, ERC20, TON?), за комиссией, за суммой, за временем. На полную проверку адреса — 34 или 42 символа — внимания уже не хватает. Об особенностях каждой сети и о том, как перевести USDT без потерь, читайте в отдельном материале.

4. История транзакций как ложный источник доверия. Пользователь видел этот адрес раньше — значит, доверяет ему. Но именно это доверие и эксплуатирует мошенник: он поместил свой адрес именно туда, где обычно хранится «знакомый» адрес.

5. Мобильный интерфейс. На телефоне адрес никогда не показывается полностью. Интерфейсы кошельков, бирж, обозревателей — все сокращают адрес до первых и последних символов. Это удобно в нормальной ситуации и смертельно опасно при атаке address poisoning.

Получили 0 USDT от незнакомого адреса? Или крохотную сумму — 0.001 USDT? Первая реакция: «Кто-то ошибся» или «Это спам». И именно это нейтральное восприятие делает нулевые транзакции отличным инструментом для мошенника.

Нулевая транзакция (zero-value transaction или 0-value transaction) — это перевод с суммой 0 токенов. Технически она абсолютно корректна в сети TRON, Ethereum и многих других. Она проходит верификацию, записывается в блокчейн, появляется в истории кошелька — и ничего не стоит отправителю, кроме минимальной газовой комиссии.

В TRONSCAN или Etherscan такая транзакция выглядит совершенно обычно: есть адрес отправителя, есть адрес получателя, сумма — 0. И этот адрес отправителя теперь навсегда в вашей истории.

Именно так работает address poisoning: мошенник отправляет нулевой перевод с lookalike-адреса — и его адрес появляется в вашей истории рядом с настоящим. При следующем переводе вы видите два похожих адреса и, не заметив разницы, выбираете поддельный.

Особая опасность нулевых транзакций в том, что большинство пользователей их игнорируют. «Раз ничего не пришло — значит, ничего и не произошло». Произошло. Ваша история отравлена.

Это разные схемы — хотя обе используют мелкие или нулевые транзакции:

Оба инструмента используют мелкие транзакции как вектор — но механика и конечная цель принципиально разные.

Именно в этом — всё коварство схемы. Поддельный адрес создаётся не наугад. Он создаётся специально под вас и специально под тот адрес, которым вы пользуетесь.

Возьмём адрес в сети TRC20. Типичный адрес USDT TRC20 — 34 символа, начинается с буквы T. Например:TQn8vyzHKf9mXxR3aR9cbJa7pQ2WdMnT8q

Мошенник создаёт адрес, у которого:

TQn8vyz — начало совпадает;bJa7pQ2 — конец совпадает;В сокращённом виде оба адреса выглядят как TQn8vyz...bJa7pQ2. Разницу не видно.

В ERC20-адресах (42 символа, начинается с 0x) та же история: мошенник совпадает первые 0x4f3a и последние b9c2, а 34 символа в середине — другие.

Почему нельзя полагаться только на первые и последние символы

Это — главная слабость, которую эксплуатирует address poisoning. Пользователи обучены «проверять» адрес именно так: посмотрел начало и конец — убедился. Но мошенники знают об этой привычке и специально создают адреса, которые обманывают именно такую «проверку».

Сверять нужно весь адрес — все символы. Или хотя бы проверять первые 6, середину на 10–15 символах от начала, и последние 6. Случайное совпадение 20+ символов в середине — практически невозможно.

Атаки происходят не в вакууме — у них есть типичные сценарии.

Вы переводите USDT между собственными кошельками — например, с MetaMask на Telegram Wallet или с Trust Wallet на биржу. Маршрут стабильный, адрес «знакомый». Открываете историю — копируете. Именно здесь ловушка работает идеально: вы уверены в маршруте и не ждёте обмана.

О том, где взять адрес кошелька в Telegram Wallet, MetaMask и Trust Wallet и как это сделать правильно — подробный материал на сайте.

Один из самых уязвимых сценариев. Вы выводите средства с биржи. Адрес вашего кошелька — в истории предыдущих выводов. Мошенник это видит. Генерирует lookalike. Шлёт 0 USDT. И следующий вывод может уйти не на ваш MetaMask, а на счёт злоумышленника.

Регулярные платежи партнёру, клиенту, коллеге. Вы отправляли сто раз — адрес «зазубрен» по первым и последним символам. Именно на этом паттерне строится атака: мошенник ждёт следующего регулярного платежа.

Пользователь смотрит историю в TRONSCAN или Etherscan и копирует адрес прямо оттуда. Но в обозревателе — вся история, включая «отравленные» транзакции. Нулевая транзакция от lookalike-адреса выглядит там точно так же, как настоящая.

Именно здесь риск максимален. Пользователь открывает раздел «История» в своём кошельке, находит недавнюю транзакцию и копирует адрес из неё. Если в истории уже есть «отравленная» транзакция — он копирует поддельный адрес. В марте 2026 года Trust Wallet запустил специальную защиту от address poisoning с проверкой в реальном времени именно потому, что этот сценарий стал массовым.

Путаница между схемами мошенничества — сама по себе проблема. Давайте разведём их чётко.

Clipboard hijacking (перехват буфера обмена) — это когда вредоносная программа на вашем устройстве подменяет скопированный адрес прямо в буфере обмена. Вы скопировали правильный адрес — а вставили уже другой, подменённый вирусом.

Address poisoning — это другое. Никакого вредоносного ПО нет. Злоумышленник не имеет доступа к вашему устройству. Он просто поместил ловушку в историю ваших транзакций.

Ключевое различие: clipboard hijacking требует заражения устройства. Address poisoning работает без него — только через публичную блокчейн-историю.

Phishing — это фишинг: поддельные сайты, письма, ссылки, которые имитируют известные сервисы и выманивают credentials.

Address poisoning не требует ни ссылок, ни поддельных сайтов. Всё происходит прямо в блокчейне — через вашу собственную историю транзакций.

Ошибка сети — когда пользователь отправляет токен в правильном направлении, но выбирает не ту сеть (например, USDT TRC20 на адрес ERC20-получателя). Это пользовательская ошибка без участия мошенника. Разница между сетями и почему это важно — в материале про USDT ERC20 vs TRC20.

Address poisoning — это уже не ошибка сети, а ошибка адреса. Сеть может быть правильной, сумма верной — но деньги уходят мошеннику, потому что адрес скопирован из истории.

Обычная ошибка — опечатка, невнимательность, перепутали получателя. Address poisoning — спланированная атака, где мошенник создаёт условия для вашей «ошибки». Внешне похоже, но природа разная.

Таблица 1. Address poisoning vs обычная ошибка перевода

| Параметр | Обычная ошибка | Address poisoning |

|---|---|---|

| Как возникает | Невнимательность пользователя | Спланированная атака через историю транзакций |

| Участие мошенника | Нет | Есть — создаёт lookalike-адрес |

| Деньги идут куда | Случайный адрес | На адрес злоумышленника |

| Защита | Внимательность, тест-перевод | + Никогда не копировать из истории; address book |

Таблица 2. Address poisoning vs dusting vs clipboard malware

| Тип атаки | Где возникает | Как пользователь ошибается | Что делать |

|---|---|---|---|

| Address poisoning | История транзакций кошелька | Копирует lookalike-адрес из истории | Address book, полная сверка, не копировать из истории |

| Dusting attack | Блокчейн-история, деанон | Взаимодействует с «пыльными» токенами | Игнорировать мелкие неизвестные поступления |

| Clipboard malware | Буфер обмена на устройстве | Вставляет подменённый адрес | Антивирус, проверка адреса после вставки |

Это центральный блок статьи. Всё вышесказанное — контекст. Здесь — конкретные действия.

Это правило номер один. История транзакций — удобный, но ненадёжный источник. Она включает все входящие и исходящие операции, в том числе нулевые, в том числе от мошенников. Смотреть на историю как на «адресную книгу» — опасно.

Правило: адрес берётся из первоисточника, а не из истории. Попросите получателя прислать адрес заново. Откройте его кошелёк или биржевой кабинет и скопируйте оттуда. Не из TRONSCAN. Не из прошлой транзакции.

Привычка проверять «первые 4 и последние 4» — именно та уязвимость, которую эксплуатирует address poisoning. Этого недостаточно.

Как проверять правильно:

Да, это занимает 15–20 секунд. Но это дешевле, чем потерять тысячи USDT.

Большинство кошельков и бирж поддерживают функцию address book или «Доверенные адреса». Логика простая: один раз сохраняете проверенный адрес — и в следующий раз копируете не из истории, а из защищённого списка. История транзакций в этот список не попадает.

Если ваш кошелёк или биржа поддерживают address book — пользуйтесь. Это самая надёжная пассивная защита от address poisoning.

Хотите перевести 5,000 USDT? Сначала отправьте 1 USDT. Убедитесь, что деньги пришли правильному получателю. Только потом — полная сумма.

Да, вы заплатите двойную комиссию. Но даже при TRC20, где комиссия минимальна, это несравнимо с риском потерять всё. Как проверить кошелёк и адрес USDT TRC20 — пошаговый разбор с использованием блокчейн-эксплорера.

Аппаратные кошельки (hardware wallets) показывают адрес получателя непосредственно на экране устройства — независимо от того, что отображается на компьютере или телефоне. Это критически важно: даже если на экране компьютера подставлен поддельный адрес (через clipboard malware), аппаратник покажет настоящий.

При address poisoning, где подмена происходит в вашей истории, аппаратный кошелёк даёт возможность вручную сверить адрес ещё раз — на устройстве, которое не контролируется вредоносным ПО.

В марте 2026 года Trust Wallet запустил защиту от address poisoning в режиме реального времени: система автоматически анализирует адрес перед отправкой и показывает предупреждение, если адрес похож на известный вам, но отличается. На старте защита работала на 32 EVM-совместимых сетях.

Это хорошая пассивная защита, но не замена внимательности. Если кошелёк предупреждает — это сигнал остановиться и перепроверить.

Чек-лист: 5 действий перед отправкой USDT, чтобы не попасть на address poisoning

Каждая сеть имеет свои особенности — и при проверке адреса это важно учитывать.

Адрес и сеть — это разные параметры. Даже правильный адрес при неправильной сети может привести к потере средств. Прежде чем сверять символы адреса, убедитесь, что вы в принципе работаете с нужной сетью.

Как отличить:

T, длина 34 символа.0x, длина 42 символа.EQ или UQ, другой формат.Если формат адреса не совпадает с выбранной сетью — это немедленный сигнал остановиться.

Перед сверкой символов ответьте на вопрос: откуда взят этот адрес? Если из истории транзакций — не используйте без дополнительной проверки. Если от получателя напрямую (по защищённому каналу, лично, через address book) — риск минимален.

При любом сомнении — попросите получателя прислать адрес заново. Это займёт минуту. Потеря средств будет стоить дороже.

При полной проверке адреса проходите по трём зонам:

Первый перевод на незнакомый или давно не использованный адрес — всегда начинайте с теста. Подождите подтверждения. Убедитесь, что получатель видит средства. Только после этого — основная сумма.

Таблица 3. Как проверить адрес перед переводом USDT

| Шаг | Что проверить | Почему важно | Типичная ошибка |

|---|---|---|---|

| 1 | Источник адреса | Адрес из истории может быть поддельным | Копируют из истории, не спрашивая получателя |

| 2 | Сеть (TRC20/ERC20/TON) | Разные сети — разные форматы и маршруты | Выбирают сеть «по умолчанию» |

| 3 | Первые символы | Совпадают у оригинала и у lookalike | Проверяют только их и успокаиваются |

| 4 | Средние символы | Именно здесь отличается поддельный адрес | Пропускают середину |

| 5 | Последние символы | Тоже совпадают у lookalike | Останавливаются на «конец правильный» |

| 6 | Тестовый перевод | Убеждает, что адрес работает и верен | Экономят на тесте, рискуя всей суммой |

Таблица 4. TRC20 vs ERC20 vs TON при проверке адреса

| Сеть | Что сверять | Где чаще путаются | Риск при невнимательности |

|---|---|---|---|

| TRC20 (TRON) | Начинается с T, 34 символа | Похожие адреса при повторных переводах USDT | Деньги уходят на lookalike TRC20-адрес |

| ERC20 (Ethereum) | Начинается с 0x, 42 символа | Путают с BEP20 (тот же формат 0x) | Неверный получатель или неверная сеть |

| TON | Начинается с EQ/UQ | Пытаются получить TRC20 на TON-адрес | Несовместимость сетей + риск lookalike |

Вы открыли историю — и заметили: среди знакомых транзакций есть нулевой перевод от незнакомого адреса, который похож на адрес вашего партнёра или собственный. Что делать?

Первое: не паникуйте. Само появление такого адреса — ещё не катастрофа. Деньги не пропали. Кошелёк не взломан. Злоумышленник только поместил ловушку.

Второе: не используйте этот адрес. Ни для чего. Никогда. Даже если он выглядит знакомо.

Третье: не взаимодействуйте с подозрительными токенами в истории. Если вместе с нулевой транзакцией пришёл какой-то незнакомый токен — не пытайтесь его продать или свапнуть. Часть мошеннических схем строится именно на взаимодействии с такими токенами.

Четвёртое: скройте спам-активность, если ваш кошелёк это позволяет. MetaMask, Trust Wallet и другие кошельки позволяют скрыть неизвестные токены и помечать подозрительные транзакции. Используйте эту функцию, чтобы не видеть «отравленные» адреса в истории по умолчанию.

Пятое: перейдите на сохранённые адреса. После обнаружения атаки — добавьте все проверенные адреса в address book и используйте только их.

Если вы уже сделали перевод на подозрительный адрес — читайте следующий раздел.

Короткий и честный ответ: почти никогда.

Блокчейн по природе своей необратим. Транзакция, прошедшая подтверждение в сети TRON или Ethereum, — это факт, записанный навсегда. Никакой кнопки «отменить» нет. Мошенник сразу же переводит полученные средства дальше — через mixer или на другие адреса.

Что можно попробовать:

Главный вывод: лучшая стратегия — профилактика. Возврат средств после address poisoning — исключение, а не правило. Алгоритм защиты всегда работает эффективнее, чем алгоритм восстановления.

Перечислим конкретно — без смягчений:

Таблица. Ошибки и их цена

| Ошибка | Последствие | Как исправить |

|---|---|---|

| Адрес из истории | Перевод на lookalike | Только из первоисточника или address book |

| Проверка только начала/конца | Не видите подмену в середине | Сверяйте всю строку или хотя бы середину |

| Нет тест-перевода | Потеря всей суммы при первой ошибке | Всегда тест при крупных суммах или новом адресе |

| Игнорирование нулевых транзакций | «Отравленный» адрес в истории не замечен | Помечайте и скрывайте спам-активность |

| Нет address book | Постоянный риск при каждом переводе | Один раз добавить — и риск резко снижается |

Важно разграничить: address poisoning не затрагивает seed phrase. Злоумышленник не получает доступа к вашему кошельку. Он эксплуатирует только вашу историю транзакций и вашу невнимательность.

Это принципиальное отличие от сценариев, когда seed phrase компрометируется напрямую — через фишинг, поддельные сайты или социальную инженерию. О том, что такое seed phrase и как его защитить, — в отдельном материале.

Address poisoning и кража seed phrase — это разные угрозы. Но обе ведут к потере средств. Понимать их природу — значит уметь защищаться от каждой по-своему.

Ещё один смежный сценарий — переводы через Telegram Wallet. Здесь история транзакций тоже существует, и пользователь может скопировать адрес из прошлого чата. Правило то же: берите адрес из раздела Deposit/Receive, а не из истории переписки.

Если вы хотите воспользоваться swap внутри кошелька вместо прямого перевода — это сценарий, при котором адрес внешнего получателя не используется совсем. Swap происходит внутри кошелька или через DeFi-протокол, что автоматически исключает риск address poisoning.

Что такое address poisoning в криптовалюте?

Это схема мошенничества, при которой злоумышленник «отравляет» историю ваших транзакций, добавляя туда похожий (lookalike) адрес. Цель — чтобы при следующем переводе вы скопировали поддельный адрес и отправили деньги мошеннику.

Что значит похожий адрес в истории транзакций?

Lookalike-адрес — специально сгенерированный адрес, у которого первые и последние символы совпадают с адресом вашего реального получателя, а середина — другая. На мобильном или в сокращённом интерфейсе разница невидима.

Почему мне пришёл 0 USDT от незнакомого адреса?

Это почти наверняка попытка address poisoning. Мошенник отправил нулевую транзакцию, чтобы его lookalike-адрес появился в вашей истории. Деньги не пропали, но ловушка поставлена. Не копируйте этот адрес.

Можно ли копировать адрес из истории кошелька?

Крайне нежелательно — особенно без полной сверки. В истории может оказаться «отравленный» адрес. Берите адрес из первоисточника: из address book или напрямую от получателя.

Чем address poisoning отличается от dusting attack?

Dusting attack — это отправка пылевых транзакций для деанонимизации пользователя. Address poisoning — это создание lookalike-адреса в истории для перехвата следующего перевода. Разные цели и разная механика.

Чем address poisoning отличается от clipboard malware?

Clipboard malware — вирус, подменяющий адрес в буфере обмена. Address poisoning не требует никакого ПО на устройстве жертвы. Он работает через публичную блокчейн-историю.

Как проверить адрес перед переводом USDT?

Возьмите адрес из первоисточника, а не из истории. Сверьте начало, середину и конец. Проверьте совпадение сети. При крупной сумме — сделайте тест-перевод.

Почему нельзя смотреть только на первые и последние символы адреса?

Именно на этой привычке строится address poisoning. Lookalike-адрес намеренно создаётся с совпадающими началом и концом. Середина — другая. Только полная сверка даёт защиту.

Можно ли вернуть деньги после перевода на поддельный адрес?

Почти никогда. Блокчейн-транзакция необратима. При переводе через централизованную биржу — немедленно свяжитесь с поддержкой. On-chain перевод, скорее всего, не восстановим.

Как защититься от address poisoning в MetaMask?

Не копируйте адреса из истории транзакций MetaMask. Используйте функцию address book для доверенных получателей. Сверяйте весь адрес перед отправкой, а не только начало и конец.

Как защититься от address poisoning в Trust Wallet?

С марта 2026 года Trust Wallet проверяет адреса перед отправкой в реальном времени и предупреждает о подозрительных lookalike-адресах. Дополнительно: используйте address book, не копируйте из истории, делайте тест-перевод.

Что делать, если в истории появился подозрительный адрес?

Не паникуйте. Не используйте этот адрес. Не взаимодействуйте с подозрительными токенами. Скройте спам-активность в настройках кошелька. Переключитесь на address book для всех дальнейших переводов.

Как не перепутать адрес TRC20 и ERC20?

TRC20 всегда начинается с T, длина 34 символа. ERC20 начинается с 0x, длина 42 символа. Если формат адреса не совпадает с выбранной сетью — стоп, перепроверьте всё.

Нужно ли делать тестовый перевод перед крупной суммой?

Да, при любом переводе выше порога, который вы не готовы потерять. Тестовый перевод стоит одну комиссию. Потеря крупной суммы несравнима.

Помогает ли аппаратный кошелёк от address poisoning?

Частично — он позволяет видеть полный адрес на экране устройства и сверять его вручную. Это важная защита, но не от «отравления» истории как таковой, а от ошибки при подтверждении транзакции. Привычку брать адрес из первоисточника аппаратник не заменяет.

Схема с подменой похожего адреса работает не потому, что мошенник умнее вас. Она работает потому, что вы привыкли доверять истории и узнавать адрес по первым и последним символам. Стоит сломать эту привычку — и атака теряет силу.

Три правила, которые защищают от address poisoning на 90%:

Для USDT и повторяющихся переводов риск особенно высок именно потому, что привычка работает против вас. Разрушьте её — и мошеннику не за что будет зацепиться.

Популярные лонгриды: